发布时间:2023-11-15 15:06:41 栏目:资讯

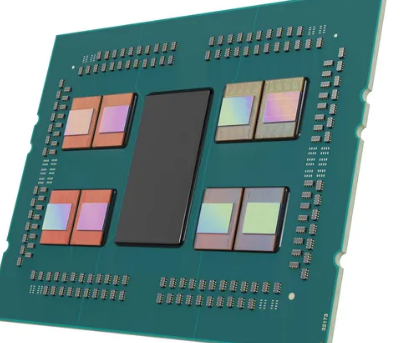

AMD 和格拉茨理工大学的研究人员披露了 AMD CPU 中的一个新漏洞,称为 CacheWarp,或 CVE-2023-20592(来自ComputerBase)。这种攻击利用了 EPYC 服务器 CPU 中的一项安全功能,该功能可以使其抵御黑客攻击。该漏洞影响第一代至第三代 EPYC CPU(那不勒斯、罗马和米兰),但 AMD 仅针对第三代 Milan 芯片制作了微代码补丁。

安全加密虚拟化(或 SEV)是 EPYC CPU 的专有安全功能,旨在通过使用密钥加密每个虚拟机的内存来提高虚拟机的安全性。讽刺的是,正是 SEV 本身使得 CacheWarp 成为可能,从而使 EPYC CPU 变得可利用。这并不是 SEV 第一次被利用,但 CacheWarp 更为重要,因为它不需要对 PC 进行物理访问。

CacheWarp 漏洞是通过使用 INVD 指令擦除 CPU 的缓存来触发的,这会给 CPU 留下存储在系统内存或 RAM 中的过时数据。然后,CPU 将从 RAM 中读取数据,并假设它是全新的,但实际上不是。

CPU 读取的关键内容是身份验证的值,该值需要为 0 才能成功身份验证。输入正确的密钥应该是使该值变为 0 的唯一方法,但事实证明初始值也是 0,这就是为什么及时有效地发送 CPU 是一个很大的安全漏洞。

尽管此漏洞影响第一代、第二代和第三代 EPYC 处理器,但只有第三代 EPYC Milan 芯片获得了修复了 CacheWarp 漏洞的新微代码。AMD 在 Computerbase 的一份声明中声称,第一代和第二代 CPU 不需要补丁,因为“SEV 和 SEV-ES 功能并不是为了保护而设计的”。

免责声明:本文由用户上传,如有侵权请联系删除!